Blokowanie domen z listy HoleCert na Mikrotik, Pihole

Update 2020-10-07

Cert Polska wystawia swój plik dla Mikrotika.

http://hole.cert.pl/domains/domains_mikrotik.rsc

Po przeczytaniu artykułu https://zaufanatrzeciastrona.pl/post/koniec-wiekszosci-oszustw-na-dotpaya-zlodzieje-igrali-i-sie-doigrali/ postanowiłem zrobić listę domen, które są udostępniane przez Cert.pl , które będzie można dodać do:

- PiHole

- Mikrotik

- Hosts

Lista domen jest dostępna na https://hole.cert.pl/domains/domains.txt .

W przypadku Pihole, sprawa jest łatwa. W panelu admina wystarczy dodać wpis:

https://raw.githubusercontent.com/MajkiIT/polish-ads-filter/master/polish-pihole-filters/hole_cert_pl.txt

Więcej list do PiHole można znaleźć na stronach:

- https://www.certyficate.it/polskie-filtry-pi-hole-blokowanie-reklam/

- https://github.com/MajkiIT/polish-ads-filter/tree/master/polish-pihole-filters

Aby skorzystać z rozwiązania przy pomocy pliku hosts trzeba dodawać również zawartość pliku podanego powyżej.

Natomiast co do Mikrotika, sprawa jest bardziej złożona, ale nie paranoidalna.

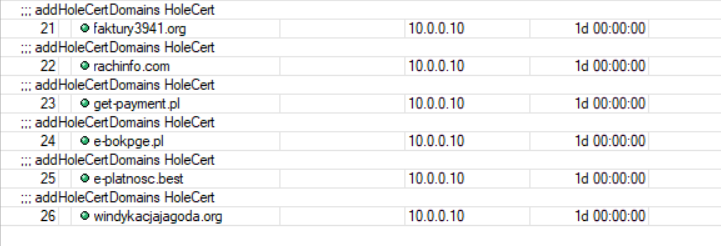

Po zalogowaniu do Mikrotika za pomocą WinBox, konieczne jest dodanie skryptu, który będzie pobierał najnowsze listy. /System ==> Scripts/

W oknie nowego skryptu podajemy nazwę: scriptUpdateHoleCertDomains, uprawnienia ftp, reboot, read, write, policy, test, password, sniff, sensitive . A w treści:

Using a script to add this is required as RouterOS can only parse 4096 byte files, and the list is longer\

get the \”add script\”\

/tool fetch url= „https://raw.githubusercontent.com/MajkiIT/polish-ads-filter/master/polish-mikrotik-filters/addHoleCertDomains.rsc” mode=http

remove the old entries\

/ip dns static remove [/ip dns static find comment=”addHoleCertDomains HoleCert”]

import the new entries\

/import file-name=addHoleCertDomains.rsc

Kod skryptu w wersji pliku txt.

Po zapisaniu sprawdzamy czy wszystko jest poprawnie uruchamiając skrypt. Jeśli jest wszystko OK to powinny pojawić się nowe wpisy statyczne w DNS na MT.

Teraz pozostaje nam stworzenie task, który będzie cyklicznie pobierał nowe listy. Zrobimy to wklejając polecenie w terminalu MT:

/system scheduler add interval=1h name=schedulerUpdateHoleCertDomains on-event=scriptUpdateHoleCertDomains start-date=mar/23/2020 start-time=00:55:00

Oczywiście to moja wersja i zapewne można będzie to zrobić lepiej i łatwiej, ale zrobiłem jak umiałem i działa. Skorzystałem z gotowej wiedzy innego rozwiązania na MT ==> https://robert.penz.name/1262/block-ransomware-botnet-cc-traffic-with-a-mikrotik-router/

2 Comments